Project Description

Gérez, auditez et effacez à distance les clés USB cryptées

SafeConsole DeviceControl vous donne plus de contrôle sur les périphériques USB cryptés, afin que vous puissiez maximiser la sécurité, empêcher la perte de données et tirer le meilleur parti de votre parc d’appareils cryptés. SafeConsole DeviceControl est géré par SafeConsole et fonctionne avec les appareils SafeConsoleReady™.

Les avantages de Safeconsole Portblocker :

Contrôler

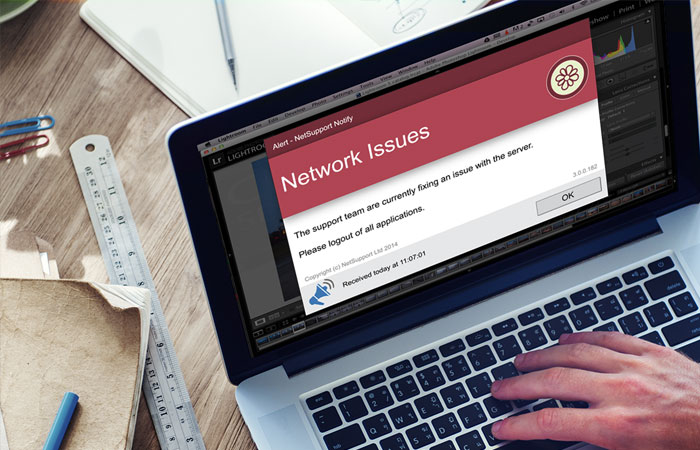

Appliquez des politiques telles que des règles de mot de passe, des restrictions de type de fichier ou des limites géographiques. Réinitialisez les mots de passe, basculez les appareils en mode lecture seule et même effacez-les à distance en cas de perte ou de vol. Ajoutez un anti-malware intégré pour une protection supplémentaire de l’appareil crypté (en option).

Inventaire

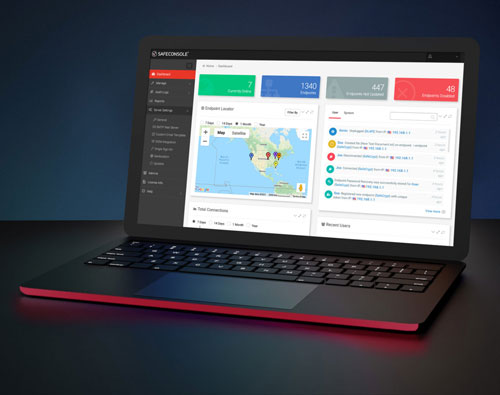

Surveillez tous vos disques cryptés, y compris leur emplacement partout dans le monde. Intégrez-vous à Active Directory pour suivre facilement les utilisateurs, les appareils attribués et les ordinateurs connectés.

Audit

Voyez quels fichiers sont enregistrés ou supprimés de vos lecteurs cryptés à tout moment. Utilisez une piste d’audit complète par utilisateur, y compris les connexions, les échecs de connexion, les réinitialisations et les rapports de perte.

Signaler

Analysez les appareils SafeConsoleReady™. Consultez le nombre total de connexions, l’inventaire des appareils et le graphique de géolocalisation en un coup d’œil. L’intégration SIEM tierce est disponible à l’aide de Splunk ou Graylog.

AUTRES SOLUTIONS QUI POURRAIENT VOUS INTÉRESSER